Chrome Security Privacy 视角功能深度解析 2026:从权限管控到数据清理的实战指南

2026 年 Chrome 在安全与隐私层面迎来多项架构级更新,包括站点级权限一键回收、增强型安全浏览的实时 AI 检测模型、以及跨设备同步场景下的端到端加密密码管理。本文从实际使用场景出发,拆解隐私权限、安全设置、数据清理与账号管理四大模块的关键配置细节,帮助关注合规与数据安全的用户建立系统化的浏览器防护策略。

当浏览器成为工作与生活的第一入口,每一项权限授予、每一次数据残留都可能成为攻击面。Chrome 在 2026 年初的数次迭代中,将安全与隐私控制从分散的子菜单整合为可审计、可追溯的统一面板——这不只是界面调整,而是防护思路的根本转变。本文不做功能罗列,而是沿着真实使用链路,逐层拆解你最可能遇到的配置盲区与排障路径。

站点权限的精细化回收:为什么你授权过的摄像头可能仍在被调用

Chrome 122(2026 年 2 月稳定版)引入了「Safety Hub 权限审查」模块,路径为 chrome://settings/safetyCheck。该模块会自动标记过去 60 天内未访问但仍保留摄像头、麦克风或位置权限的站点,并提供一键批量回收。一个典型场景:某用户在三个月前为一次线上会议授权了某第三方会议平台的摄像头权限,此后再未访问该站点,但权限始终处于 Allow 状态。在旧版本中,用户需要手动进入 chrome://settings/content/camera 逐条排查;而在 122 版本中,Safety Hub 会在隐私检查报告中以黄色警告卡片主动提示,点击即可撤销。需要注意的是,对于通过企业策略(chrome.managed)下发的权限白名单,Safety Hub 不会自动回收,管理员需在 Google Admin Console 中单独配置 DefaultCameraSetting 策略值。

增强型安全浏览的实时检测链路:一次钓鱼拦截的完整过程

Chrome 的安全浏览分为标准保护与增强保护两档,路径位于 chrome://settings/security。2026 年增强保护模式接入了基于 Gemini Nano 的本地推理层,在 URL 信誉查询之前先进行页面内容的语义分析。以下是一次实际拦截链路的还原:用户点击邮件中一个伪装为银行登录页的链接,Chrome 首先在本地对页面 DOM 结构与表单字段进行特征提取,检测到登录表单的 action 地址与页面展示的品牌域名不一致,随即触发实时 API 向 Safe Browsing 服务端发送哈希前缀校验请求(k-anonymity 协议,不暴露完整 URL),服务端在 200ms 内返回威胁等级。整个过程中,用户看到的是地址栏下方的红色全幅警告横幅,同时 chrome://safe-browsing 页面会记录此次事件的决策日志,包含时间戳、威胁类型(SOCIAL_ENGINEERING)和匹配规则版本号,便于安全团队事后审计。

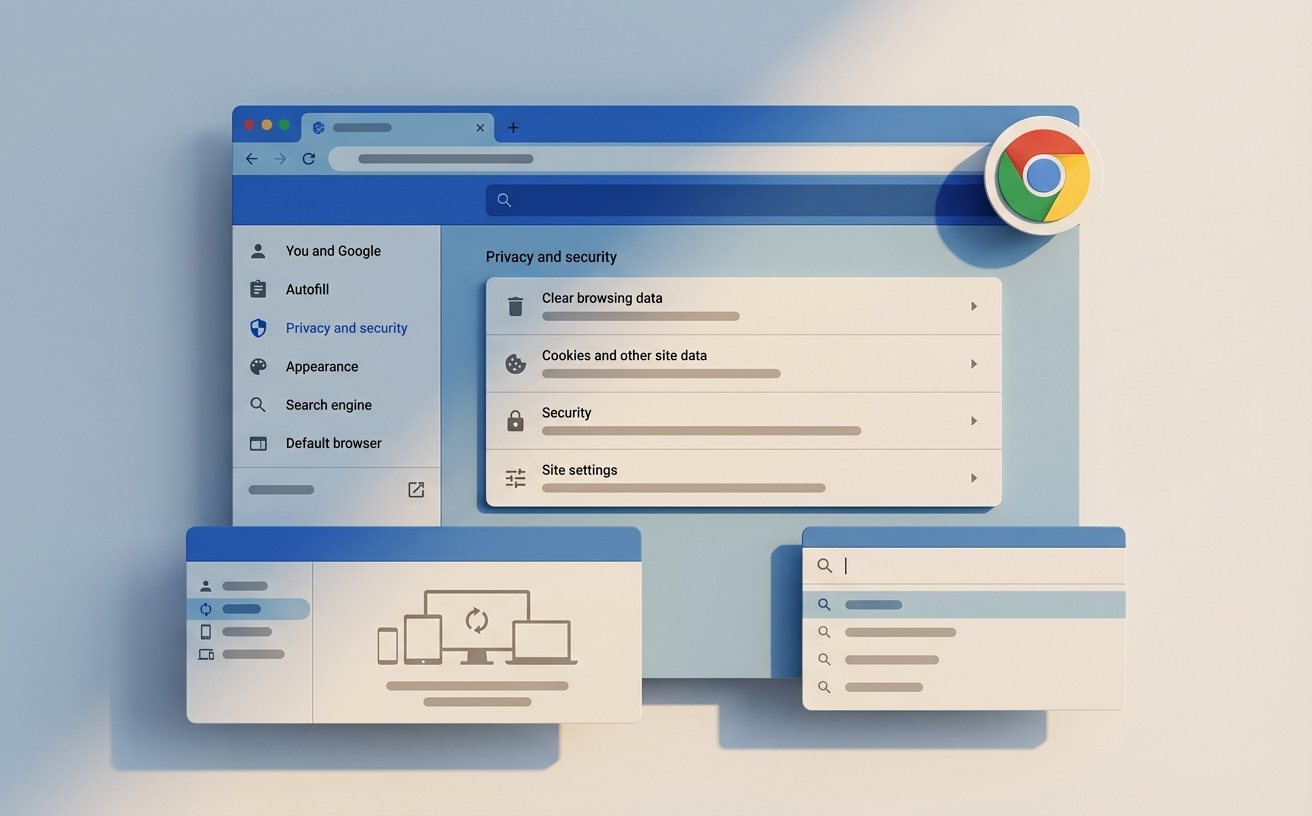

数据清理策略的分层设计:Cookie 不是唯一需要关注的残留物

多数用户在清理浏览数据时只勾选 Cookie 和缓存,但 Chrome 的 chrome://settings/clearBrowserData 高级面板中还包含自动填充表单数据、站点设置、托管的应用数据(Service Worker 缓存与 IndexedDB)等六个独立维度。一个容易被忽视的问题:即使清除了所有 Cookie,某些站点通过 Service Worker 在本地持久化的身份令牌仍可能保留登录态。排查方法是打开 DevTools → Application → Storage,检查 Service Worker 注册状态与 Cache Storage 内容。对于需要定期合规清理的企业用户,建议结合 BrowsingDataLifetime 策略,在 Google Admin Console 中设置按数据类型分别指定保留时长,例如将 Cookie 保留期设为 7 天、站点数据设为 30 天,策略会在浏览器空闲时自动执行清理,无需依赖用户手动操作。

跨设备账号管理中的加密边界:同步密码与本地密码的安全差异

Chrome 的密码管理器在 2026 年全面推行设备端加密(On-Device Encryption),启用路径为 chrome://settings/passwords → 设备端加密设置。启用后,所有同步至 Google 账号的密码将使用设备本地的屏幕锁定凭据(PIN、指纹或面部识别)作为加密密钥的解锁因子,Google 服务端仅存储密文,无法解密。这与此前默认的传输加密(TLS)加服务端加密方案有本质区别。实际使用中需注意一个关键限制:一旦启用设备端加密且丢失所有已认证设备,密码将无法恢复,Google 支持团队也无法协助解密。因此建议在启用前,先通过 chrome://settings/passwords 导出一份离线备份(CSV 格式),并以加密压缩包形式存储在独立介质上。对于多设备用户,新设备首次同步时需通过已有设备扫码授权,而非仅凭 Google 账号密码即可拉取全部凭据。

常见问题

Safety Hub 的权限自动回收会不会误撤销我正在使用的站点授权?

不会。Safety Hub 的回收判定基于站点访问记录,仅针对过去 60 天内零访问的站点触发建议,且默认需要用户手动确认后才执行撤销。如果你对某个长期未访问但仍需保留权限的站点有特殊需求,可以在 chrome://settings/content 中将其加入例外列表,Safety Hub 会跳过该条目。

启用增强型安全浏览后,我的浏览记录是否会被上传到 Google 服务器?

增强保护模式会向 Safe Browsing 服务端发送部分页面信息用于实时威胁判定,但采用 k-anonymity 哈希前缀协议,服务端无法还原完整 URL。2026 年版本新增的本地 Gemini Nano 推理层进一步减少了需要上传的数据量——只有本地模型无法确信安全的请求才会触发服务端校验。你可以在 chrome://safe-browsing 页面实时查看所有上报事件的脱敏日志。

企业环境下如何批量为员工配置数据清理策略而不影响个人 Chrome 配置?

通过 Google Admin Console 的 Chrome 浏览器云管理(CBCM),管理员可以在组织单元级别下发 BrowsingDataLifetime 和 ClearBrowsingDataOnExitList 策略,仅作用于受管理的浏览器配置文件。员工的个人配置文件(非受管)不受影响。部署后可在 chrome://policy 页面验证策略是否生效,状态列显示 OK 即表示已正确应用。

总结

如需进一步了解 Chrome 各版本安全与隐私功能的完整变更日志,请访问 Chrome Release Blog(chromereleases.googleblog.com)获取官方更新说明;如需部署企业级浏览器安全策略,可前往 Chrome Enterprise 文档中心查阅管理员配置指南。

相关阅读:Chrome security privacy 视角功能深度解析 2026,Chrome security privacy 视角功能深度解析 2026使用技巧,Chrome security privacy