Chrome教程:面向安全与合规用户的隐私权限、安全设置与数据治理实操指南

这份Chrome教程聚焦安全与合规场景,不讲空泛功能清单,而是按“权限最小化、风险拦截、数据可清理、账号可审计”四条主线展开。你将获得可直接执行的设置路径、故障排查步骤和组织内可复用的检查标准,适用于个人高敏办公、共享设备值守和企业终端合规管理。

如果你把Chrome当作办公入口而非普通浏览器,核心目标应是“可控、可审计、可回退”。以下内容按高风险操作优先级编排,每一步都可立即执行并验证结果。

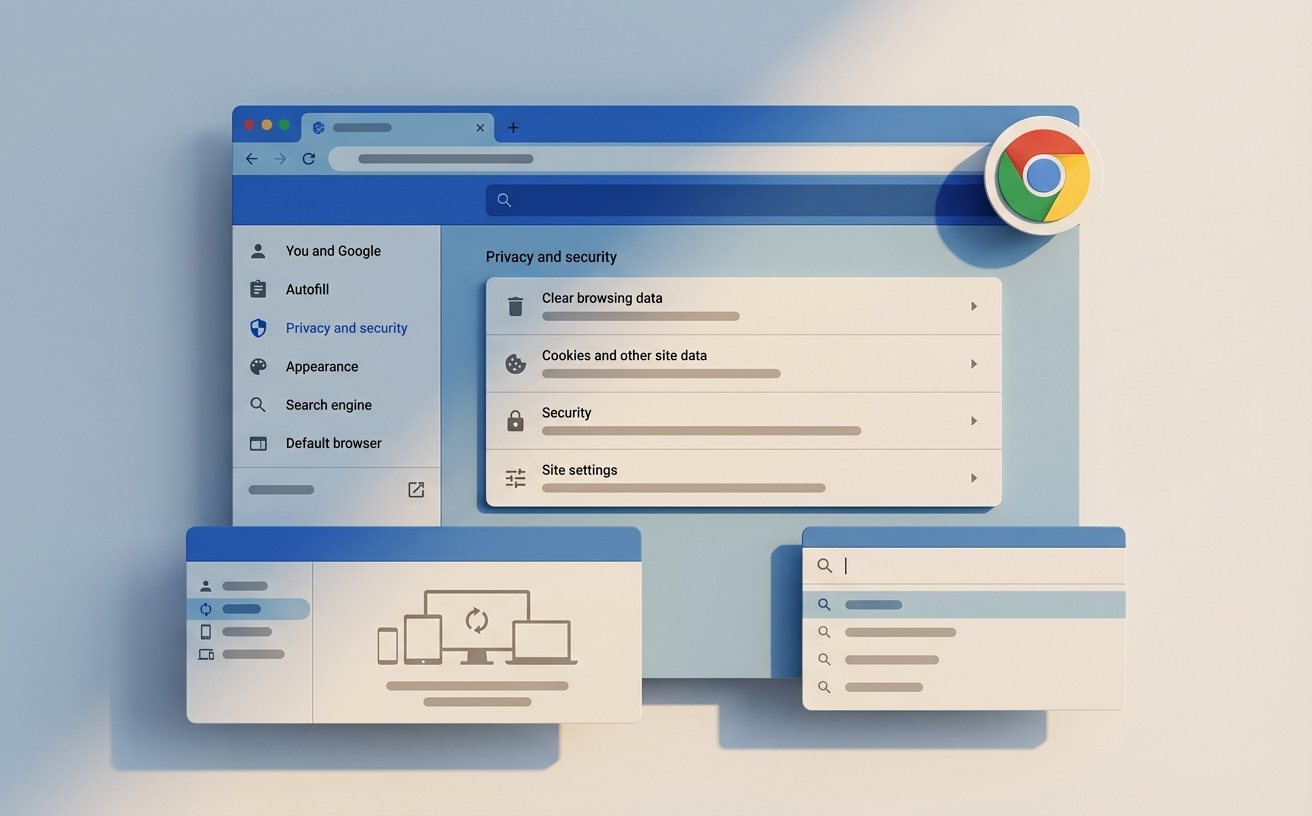

先做权限盘点:把站点权限改成按需授权,而不是默认放行

进入 chrome://settings/content,先检查“位置、摄像头、麦克风、通知、弹出式窗口与重定向”五类高风险权限。建议将默认值设为“使用前询问”,再为必须业务站点添加例外。真实场景一:线上会议结束后未回收麦克风权限,下一次访问同域名页面可能被自动调用,造成环境音泄露。排查时在“查看各网站存储的数据和权限”按域名逐个核对,并删除长期不用的授权。完成后用无痕窗口复测:只有业务必要站点应触发权限请求,其他页面不应静默获得设备访问能力。

安全设置不是一键开启:把安全浏览、下载拦截和DNS策略联动起来

在 chrome://settings/security 中优先启用“增强型保护”或至少“标准保护”,并开启“始终使用安全连接(HTTPS-First)”。若你所在组织要求域名解析可审计,再启用“使用安全DNS”,并指定合规解析服务。可验证信息:2024年1月4日,Google开始对1%的Chrome用户默认限制第三方Cookie,这意味着仅靠Cookie策略已不足以覆盖追踪风险,必须叠加安全浏览与连接加密策略。真实场景二:财务同事下载“对账插件”后浏览器频繁跳转广告页,安全检查可直接定位可疑扩展并触发禁用,避免继续采集会话数据。

数据清理要分层执行:缓存、Cookie、自动填充与密码库分别处理

进入 chrome://settings/clearBrowserData,不要只点“清除缓存”。在“高级”标签按事件级别清理:临时借用设备后选“所有时间”清除浏览记录、下载记录、Cookie与缓存;若担心账号残留,再单独检查自动填充和保存密码。排查细节:很多用户清理后仍被自动登录,常见原因是未退出Google账号同步或站点Token存于扩展存储。处理顺序应为“先暂停同步→清理数据→删除高风险扩展→重启浏览器”。完成后用目标站点验证是否仍能免密进入,若可以,继续检查系统级凭据管理器而非仅浏览器层。

账号与同步合规:把个人便利功能改造成可审计的访问链路

在 chrome://settings/people 管理同步范围,避免默认“同步全部”。对合规岗位建议仅同步书签和必要设置,关闭“密码、历史记录、付款信息”跨设备同步。若多人共用一台终端,必须采用独立Chrome个人资料,并为管理员资料设置强口令与二次验证。故障排查场景:员工离岗后,继任者登录同一系统仍看到前任推荐站点与自动完成记录,说明资料隔离失败。整改方法是迁移到新个人资料、删除旧资料目录并在登录策略中强制工作账号,最后通过安全检查确认无遗留扩展和异常登录提醒。

常见问题

同样开启了隐私设置,为什么某些网站仍能“记住我登录”?

结论:优先检查“同步状态+站点权限+扩展存储”三处,而不只看Cookie。执行步骤:1)在头像菜单先暂停同步;2)在站点设置删除该域名的Cookie与本地数据;3)禁用近期新增扩展并重启。若仍自动登录,再清理系统凭据管理器中的对应账号条目。

公司内网系统必须用旧插件,如何在不放大风险的前提下继续使用Chrome?

结论:用“隔离环境+最小权限+时间窗口”替代全局放开。执行步骤:1)为内网系统创建独立Chrome个人资料;2)仅在该资料安装必需插件;3)将摄像头、麦克风、下载权限限制为“使用前询问”;4)业务结束即退出资料并清理最近1小时数据。这样可把风险限制在单一资料中,避免污染日常办公环境。

安全检查显示“无问题”,还需要定期手动巡检吗?

结论:需要,且建议按月执行一次人工基线核查。安全检查偏向已知风险,未必覆盖组织策略偏差。可执行清单:每月核对第三方Cookie策略、站点权限例外、同步范围、扩展清单与下载目录;对高敏岗位增加每周一次权限回收。巡检结果建议留存截图或导出记录,便于审计追踪。

总结

立即下载最新版Chrome并按本教程完成一次“权限-安全-数据-账号”全链路检查;如需企业级策略模板与巡检清单,建议进一步了解Chrome安全与隐私官方文档。